Uneori cele mai interesante upgrade-uri de PC nu vin din magazinele online, ci din locuri pline de praf, cutii vechi și surprize. Așa a fost și ziua mea de azi la Oser, piața de vechituri din Cluj, unde dacă ai puțină răbdare poți găsi adevărate comori pentru pasionații de hardware.

Vânătoarea de componente

Am ajuns devreme, cum se face la Oser dacă vrei să prinzi lucrurile bune. Printre cutii cu cabluri, plăci de bază și carcase abandonate am dat peste un mic PC care părea interesant. Nu arăta spectaculos, dar avea potențial. Pretul cerut a fost de 100 lei dar a scazut imediat la 50, apoi la 40 lei.

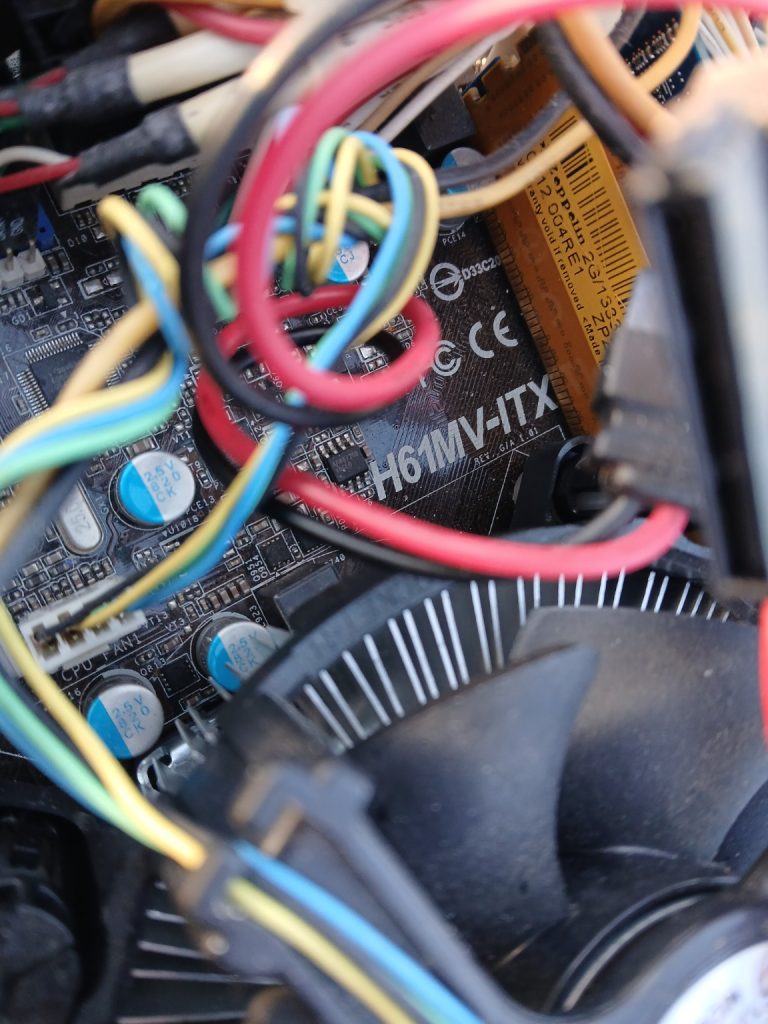

După ce l-am luat, m-am retras curios și l-am verificat mai amanuntit, ceea ce ar fi trebuit sa fac de prima data, dar surpriza a fost plăcută:

- placă de bază ASRock H61MV-ITX

- procesor Intel Celeron G1610

- 4 GB DDR3 (2×2 GB)

Nu este un sistem foarte modern, dar pentru un PC de test sau un desktop simplu este o bază foarte bună.

Teste și mici reparații

Primul lucru a fost, bineînțeles, sa vad daca porneste si apoi testarea componentelor. Am pornit sistemul pe bancul de test cu o sursa standard pentru ca nu aveam alimentator special pentru sursa DC a pc-ului și dupa ce am vazut ca porneste si pot intra in bios, am verificat memoria cu MemTest86. Totul a mers fără erori.

Am observat și un comportament interesant: coolerul procesorului pornea pentru o secundă la boot și apoi se oprea. Inițial părea o problemă, dar de fapt era doar controlul inteligent al ventilatorului din BIOS.

Temperatura procesorului în BIOS era în jur de 18–20°C, ceea ce înseamnă că răcirea își face treaba foarte bine.

Update de BIOS / UEFI

Placa de bază avea inițial UEFI versiunea 1.0, așa că am decis să o actualizez la 1.10. După update a dat câteva restarturi, dar totul a mers bine și sistemul a pornit normal.

Un mic upgrade de firmware poate face uneori diferența la compatibilitate și stabilitate.

Upgrade planificat

Cum orice pasionat de hardware știe, un sistem găsit la Oser este doar începutul. Așa că am început imediat să caut un upgrade pentru procesor.

Am găsit online un Intel i3-3220 la un preț foarte bun, pe care l-am comandat pentru acest sistem.

Specificațiile lui:

- 2 nuclee / 4 thread-uri

- 3.3 GHz

- 3 MB cache

- consum de doar 55W

Comparat cu Celeronul, va oferi o creștere semnificativă de performanță și va transforma sistemul într-un desktop foarte decent pentru utilizare zilnică.

De ce merită astfel de aventuri

Pentru mulți oameni aceste componente sunt doar „hardware vechi”. Pentru cineva pasionat însă, ele sunt:

- proiecte interesante

- ocazii de a învăța

- sisteme care pot fi readuse la viață

- și uneori chiar mici profituri dacă sunt reparate și revândute.

În plus, există și un element de nostalgie în a porni din nou un PC vechi și a-l vedea funcționând perfect.

Concluzie

Ziua de azi la Oser a fost un succes:

- un PC mini-ITX interesant găsit printre vechituri

- testat și pus în funcțiune

- BIOS actualizat

- upgrade de procesor comandat

Uneori tot ce trebuie este puțină curiozitate și răbdare pentru a transforma „un calculator vechi” într-un proiect hardware foarte satisfăcător.

Iar aventura nu s-a terminat — urmează instalarea noului procesor și poate încă puțin RAM, preferabil 16 gb, care este maximul suportat.🙂

Pe final o descoperire mică dar satisfăcătoare:

Pe lângă sistemul găsit, am mai luat din Oser și un hard disk clasic de desktop care stătea într-o cutie cu diverse lucruri care nu aveau nici o legatura cu componentele de PC. Prețul cerut era 20 lei dar dupa o mica negociere a devenit 10 lei.

Este un model HITACHI Deskstar din 2004 de 41.1 GB, SATA, genul de hard disk foarte răspândit în PC-urile de acum 20-22 ani. Deși capacitatea pare mică după standardele de azi, pentru testarea sistemelor sau pentru experimente este perfect.

Acasă l-am conectat la sistemul de test și l-am verificat. Hard diskul a fost detectat imediat în BIOS, iar în Windows apare fără probleme. Nu scoate zgomote suspecte, pornește rapid și funcționează surprinzător de bine pentru o piesă găsită într-o piață de vechituri.

Astfel de descoperiri mici sunt exact lucrurile care fac ieșirile la Oser interesante. Uneori, pentru câțiva lei, poți găsi componente perfect funcționale care mai pot avea încă multă viață în ele — fie pentru test bench, fie pentru sisteme retro sau de experiment.

Mai mult ca sigur ca nu voi reusi sa il vand mai departe si sa marchez un mini profit dar pentru o perioada va locui in cutia cu hard disk-uri OK.